Cara Menguji Autentikasi Hawk untuk REST API

Autentikasi Hawk adalah pilihan yang sangat baik untuk perlindungan API di berbagai environment, terutama ketika digabungkan dengan alat seperti EchoAPI untuk pengujian dan validasi yang lebih efisien.

Artikel ini membahas mengapa Anda harus mempertimbangkan Autentikasi Hawk, menjelaskan apa itu, memberikan contoh implementasi dalam Java dan Go, serta mendiskusikan alat untuk menguji Autentikasi Hawk, termasuk EchoAPI. Terakhir, kami akan menyimpulkan manfaat mengadopsi metode autentikasi ini.

Memahami Autentikasi Hawk untuk REST API

Dalam dunia layanan web saat ini, memastikan komunikasi yang aman antara klien dan server sangat penting. Di antara berbagai metode autentikasi, Hawk menonjol karena kesederhanaan dan kekuatannya.

Mengapa Menggunakan Autentikasi Hawk untuk REST API?

Autentikasi Hawk menawarkan beberapa keuntungan utama untuk REST API:

Ringan dan Sederhana: Hawk dirancang untuk mudah diimplementasikan dan tidak memerlukan overhead yang besar. Ini menggunakan header HTTP, menjadikannya kompatibel dengan banyak teknologi web yang ada.

Validasi Nonce dan Timestamp: Hawk menggunakan mekanisme nonce dan timestamp untuk mencegah serangan replay, sehingga meningkatkan keamanan.

Autentikasi Berbasis Tanda Tangan: Hawk menggunakan tanda tangan HMAC untuk memastikan bahwa hanya klien dengan kredensial yang benar yang dapat mengakses API, sehingga melindungi informasi sensitif.

Kontrol yang Detail: Hawk memungkinkan kontrol yang halus atas izin dan tingkat akses, menjadikannya cocok untuk API dengan berbagai persyaratan akses.

Stateless: Hawk bersifat stateless, yang sesuai dengan prinsip REST karena tidak perlu menyimpan informasi sesi di server.

Apa Itu Autentikasi Hawk?

Hawk adalah skema autentikasi yang sederhana dan efisien yang dirancang untuk API HTTP. Ini memungkinkan klien untuk mengautentikasi permintaan melalui kombinasi kredensial pengguna, pengidentifikasi unik, dan timestamp. Sebuah tanda tangan dihasilkan berdasarkan permintaan dan rahasia yang dibagikan, memastikan bahwa permintaan tidak diubah selama transmisi.

Komponen utama dari autentikasi Hawk meliputi:

Kredensial: Ini terdiri dari ID dan kunci yang dibagikan antara klien dan server.

Nonce: Nilai unik yang dihasilkan untuk setiap permintaan, mencegah serangan replay.

Timestamp: Waktu saat permintaan dimulai, menambah lapisan keamanan tambahan.

Prosesnya melibatkan hashing permintaan dengan kunci yang dibagikan untuk menghasilkan tanda tangan, yang dikirim dengan header HTTP untuk verifikasi sisi server.

Implementasi Autentikasi Hawk dalam Java

Untuk mengimplementasikan autentikasi Hawk dalam aplikasi Java, Anda dapat menggunakan pustaka seperti Hawk4j. Berikut adalah contoh yang disederhanakan:

import org.hawk4j.Hawk;

public class HawkExample {

public static void main(String[] args) {

String hawkId = "your-hawk-id";

String hawkKey = "your-hawk-key";

String method = "GET";

String uri = "/api/resource";

String host = "example.com";

String nonce = "unique-nonce";

long timestamp = System.currentTimeMillis() / 1000;

// Menghasilkan kredensial Hawk

String authorizationHeader = Hawk.generateAuthorizationHeader(method, uri, host, hawkId, hawkKey, nonce, timestamp);

// Menyiapkan permintaan HTTP menggunakan header yang dihasilkan

System.out.println("Authorization Header: " + authorizationHeader);

}

}

Implementasi Autentikasi Hawk dalam Go

Dalam Go, Anda dapat menggunakan paket Hawk yang tersedia melalui GitHub. Berikut adalah contoh cara mengimplementasikannya:

package main

import (

"fmt"

"github.com/heroiclabs/hawk"

"time"

)

func main() {

hawkID := "your-hawk-id"

hawkKey := "your-hawk-key"

method := "GET"

uri := "/api/resource"

host := "example.com"

nonce := "unique-nonce"

timestamp := time.Now().Unix()

// Menghasilkan kredensial Hawk

header, err := hawk.CreateAuthorizationHeader(method, uri, host, hawkID, hawkKey, nonce, timestamp)

if err != nil {

fmt.Println("Error generating header:", err)

return

}

// Menampilkan header otorisasi

fmt.Println("Authorization Header:", header)

}

Cara Menggunakan Alat untuk Menguji Autentikasi Hawk

Beberapa alat dapat membantu dalam menguji Autentikasi Hawk:

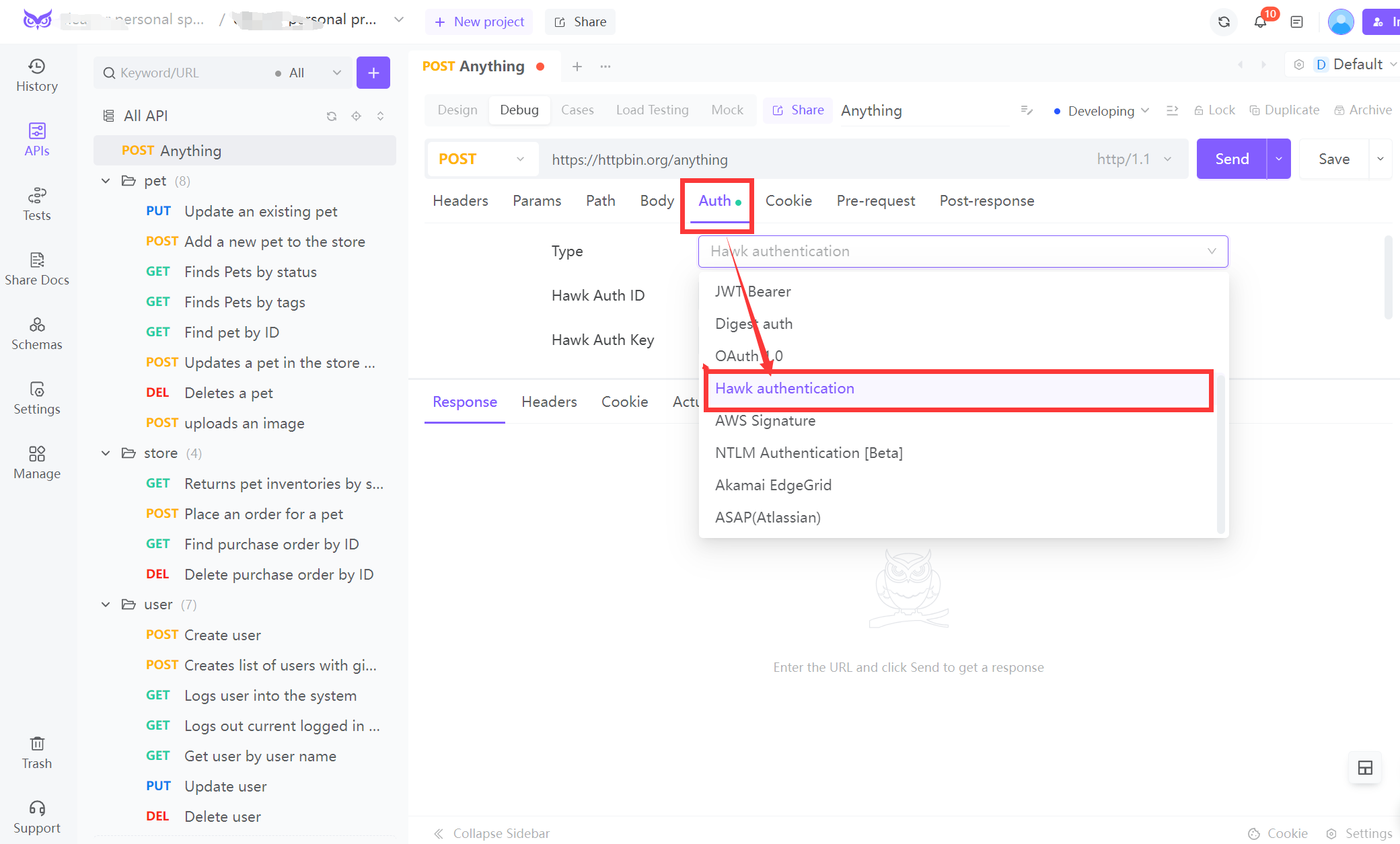

EchoAPI: EchoAPI memungkinkan Anda dengan mudah membuat permintaan dan memeriksa respons, membuatnya sederhana untuk memvalidasi implementasi Anda. Cukup tambahkan header yang diperlukan dan uji respons API Anda untuk memastikan bahwa itu sesuai dengan perilaku yang diharapkan.

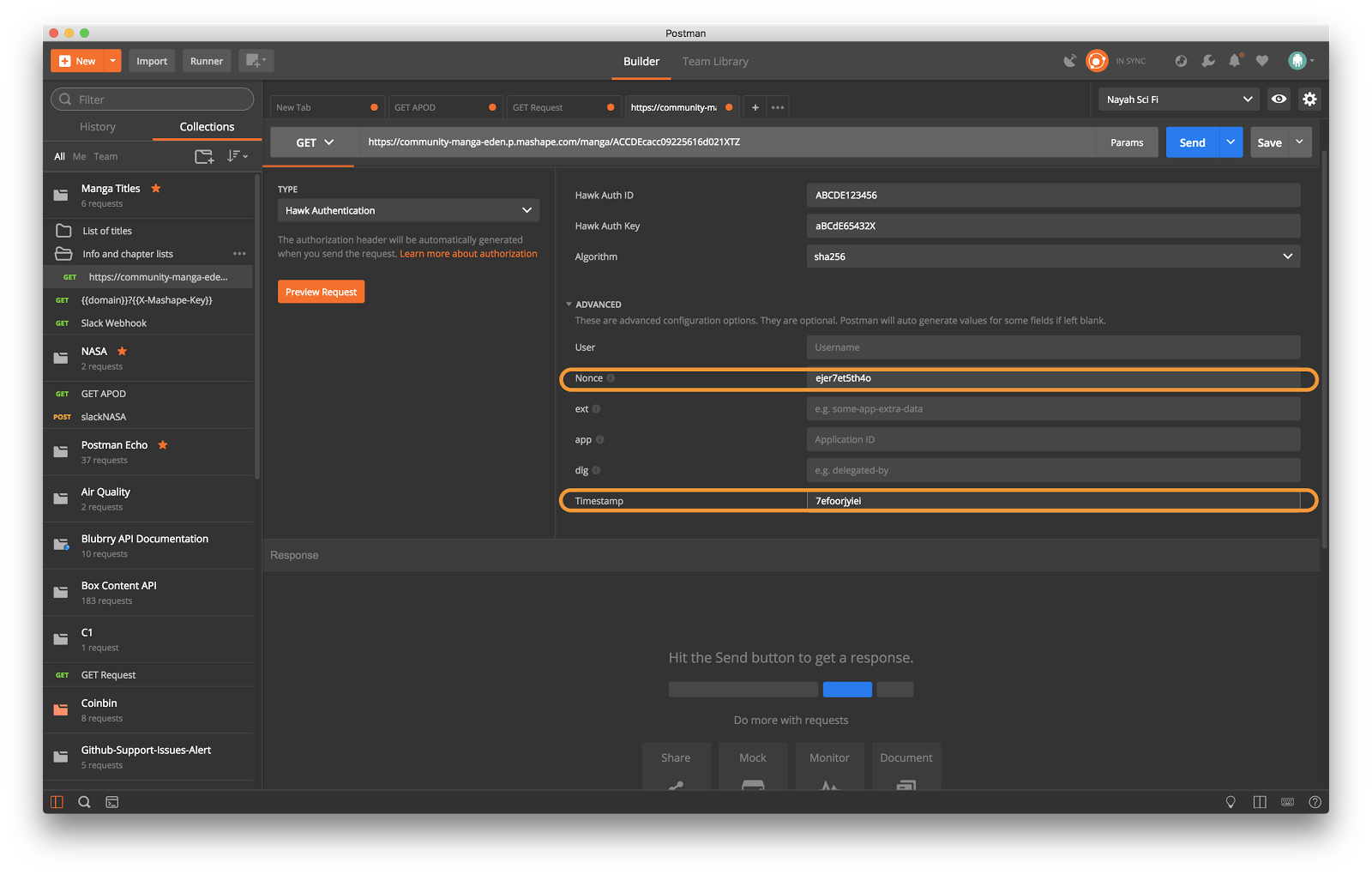

Postman: Anda dapat secara manual menetapkan header Otorisasi dengan tanda tangan Hawk yang dihasilkan untuk melihat apakah server Anda menerima permintaan yang terautentikasi.

cURL: Alat baris perintah ini dapat digunakan dengan cara serupa dengan melewatkan header yang diperlukan, termasuk tanda tangan Hawk.

Pustaka Uji Otomatis: Pustaka seperti JUnit untuk Java dan paket pengujian untuk Go memungkinkan Anda untuk menyusun tes otomatis yang menghasilkan dan memvalidasi Autentikasi Hawk.

Skrip Kustom: Membangun skrip kustom untuk mengulang melalui beberapa permintaan dapat membantu menguji ketahanan pengaturan Autentikasi Hawk Anda.

Kesimpulan

Autentikasi Hawk menyediakan metode yang kuat dan ringan untuk mengamankan REST API, meminimalkan ancaman keamanan seperti serangan replay sambil memastikan integritas pesan. Mengimplementasikan Autentikasi Hawk dalam Java dan Go meningkatkan keamanan aplikasi Anda. Alat pengujian seperti EchoAPI, Postman, dan cURL dapat memperlancar proses debugging, memastikan bahwa mekanisme autentikasi efektif dan dapat diandalkan. Dengan kesederhanaan dan fitur keamanan yang kuat, Autentikasi Hawk adalah pilihan yang sangat baik untuk perlindungan API di berbagai environment, terutama ketika digabungkan dengan alat seperti EchoAPI untuk pengujian dan validasi yang lebih efisien.

EchoAPI untuk VS Code

EchoAPI untuk VS Code

EchoAPI untuk IntelliJ IDEA

EchoAPI untuk IntelliJ IDEA

EchoAPI-Interceptor

EchoAPI-Interceptor

EchoAPI CLI

EchoAPI CLI

EchoAPI Client

EchoAPI Client Desain API

Desain API

Debug API

Debug API

Dokumentasi API

Dokumentasi API

Server Server

Server Server